Espionnage informatique : quelles réponses ? - Criminalité économique : quelles parades ? - Constructif

Mission agent secret Les techniques de l'espionnage expliquées aux enfants - cartonné - Eric Denécé, Sophie Merveilleux Du Vignaux, Zelda Zonk - Achat Livre | fnac

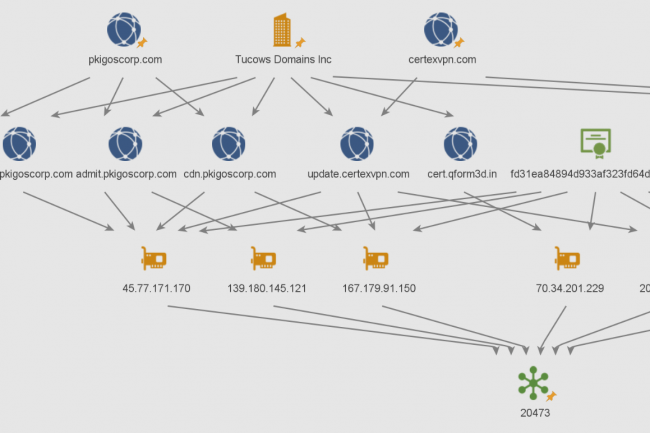

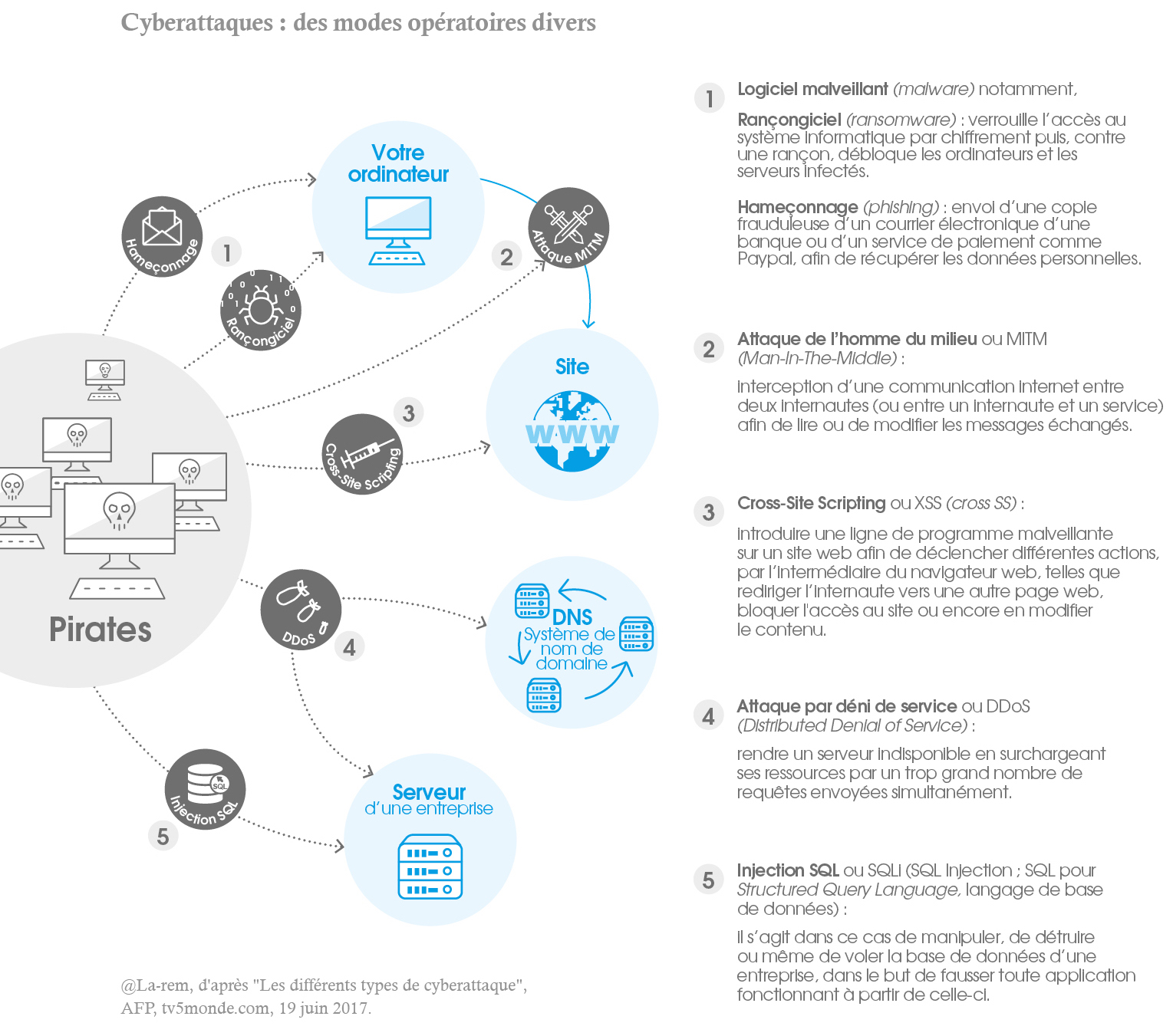

Comprendre l'espionnage informatique : Vault 7, PRISM, que risque-t-on en tant que citoyen ? - Numerama

Les Espions. Techniques, profils, légendes » : comment les services français tiennent leur rang dans les guerres de l'ombre

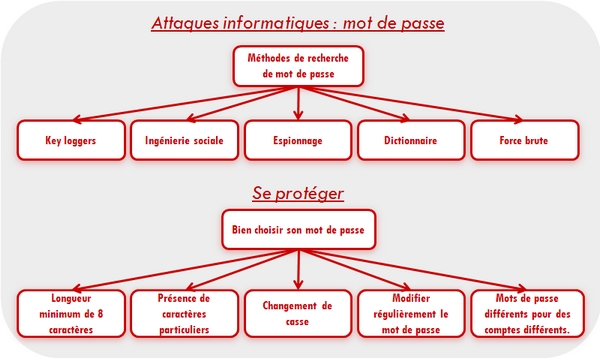

Espionnage informatique en entreprise : comment se protéger ? - NowTeam, Spécialiste de l'infogérance et maintenance informatique

Sécurité et espionnage informatique. Guide technique de prévention, Cédric Pernet - les Prix d'Occasion ou Neuf

:format(webp):quality(70)/https%3A%2F%2Fmedia.topito.com%2Fwp-content%2Fuploads%2F2017%2F09%2Ftop-espions.jpg)