Remédiation en langue et outils informatiques : trois modes opératoires en classe préparatoire aux grandes écoles | Cairn.info

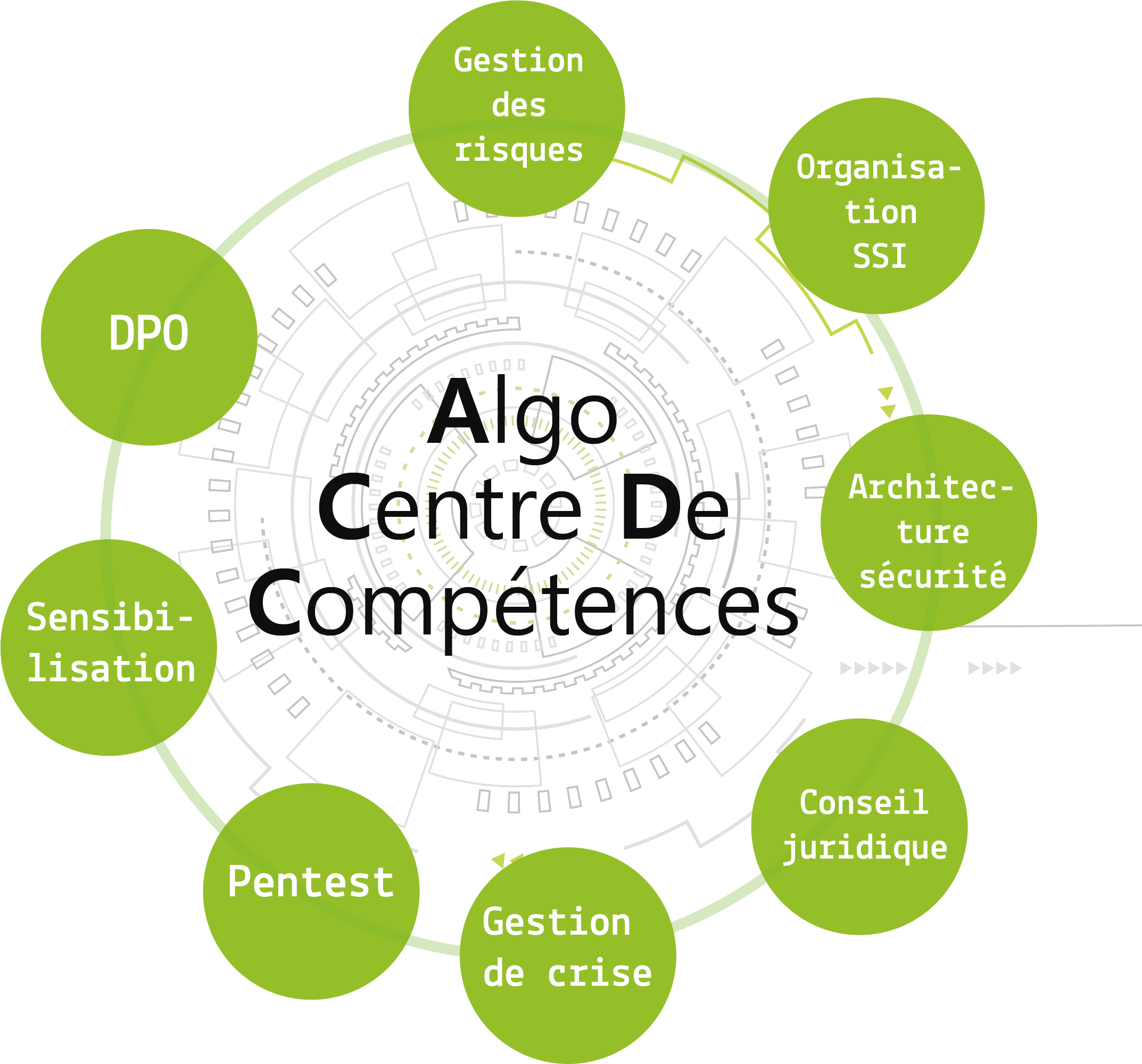

AlgoSecure | L'Algo Centre De Compétences : votre sécurité informatique externalisée (RSSI, consultant...)

PDF) Remédiation en langue et outils informatiques : trois modes opératoires en classe préparatoire aux grandes écoles | Laurence GAUTHIER - Academia.edu

utilisation sécurisée du matériel informatique, connexion au cloud pour la correction et la protection des données 7952042 Photo de stock chez Vecteezy