Existence d'un responsable de la sécurité informatique dans l'entreprise, selon la branche et la taille - 2021 | Diagram | Federal Statistical Office

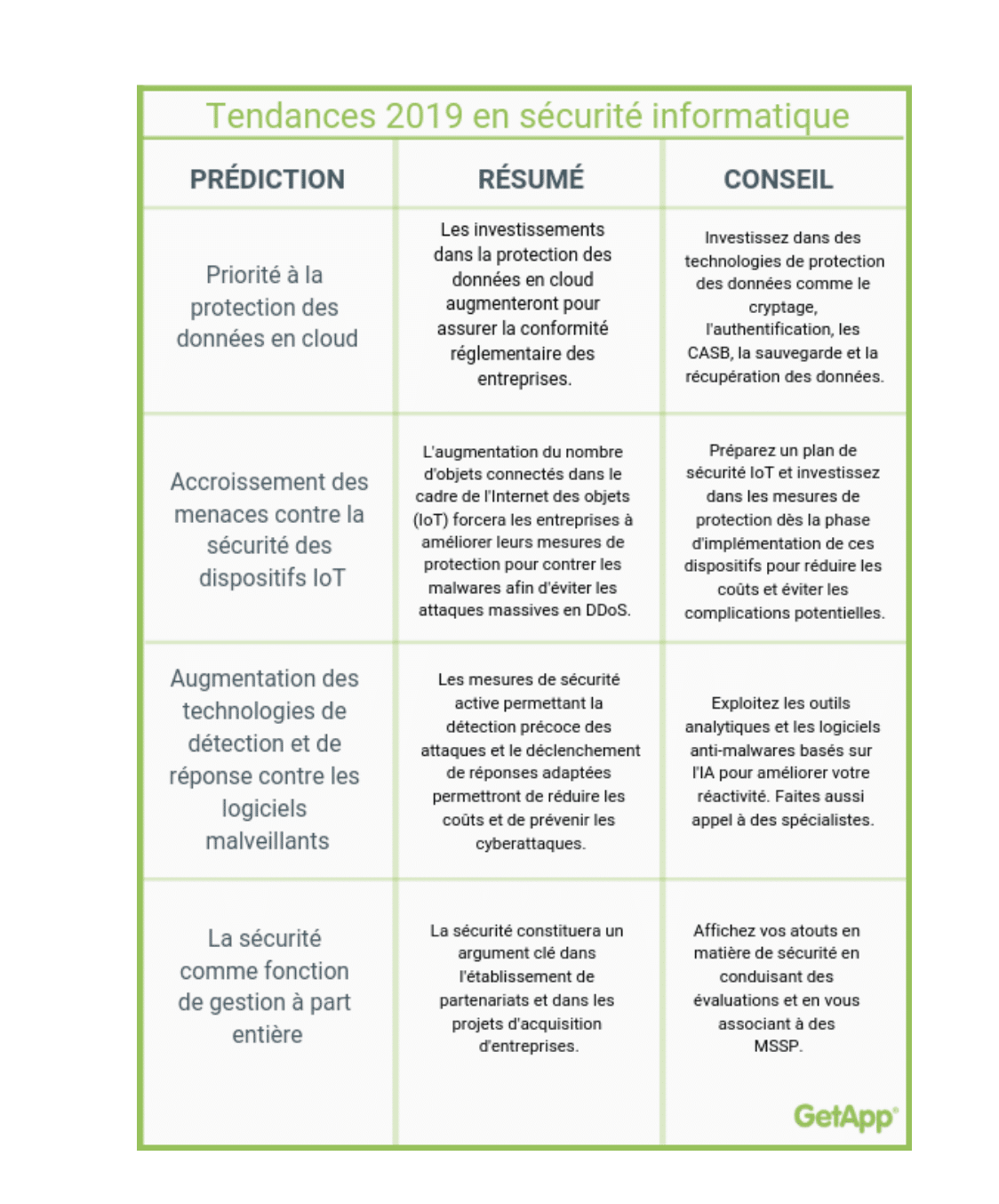

État des lieux des enjeux d'équipement informatique des PMEs françaises : la sécurité des données reste le critère d'achat n°1 pour 95% des dirigeants – Samsung Newsroom France

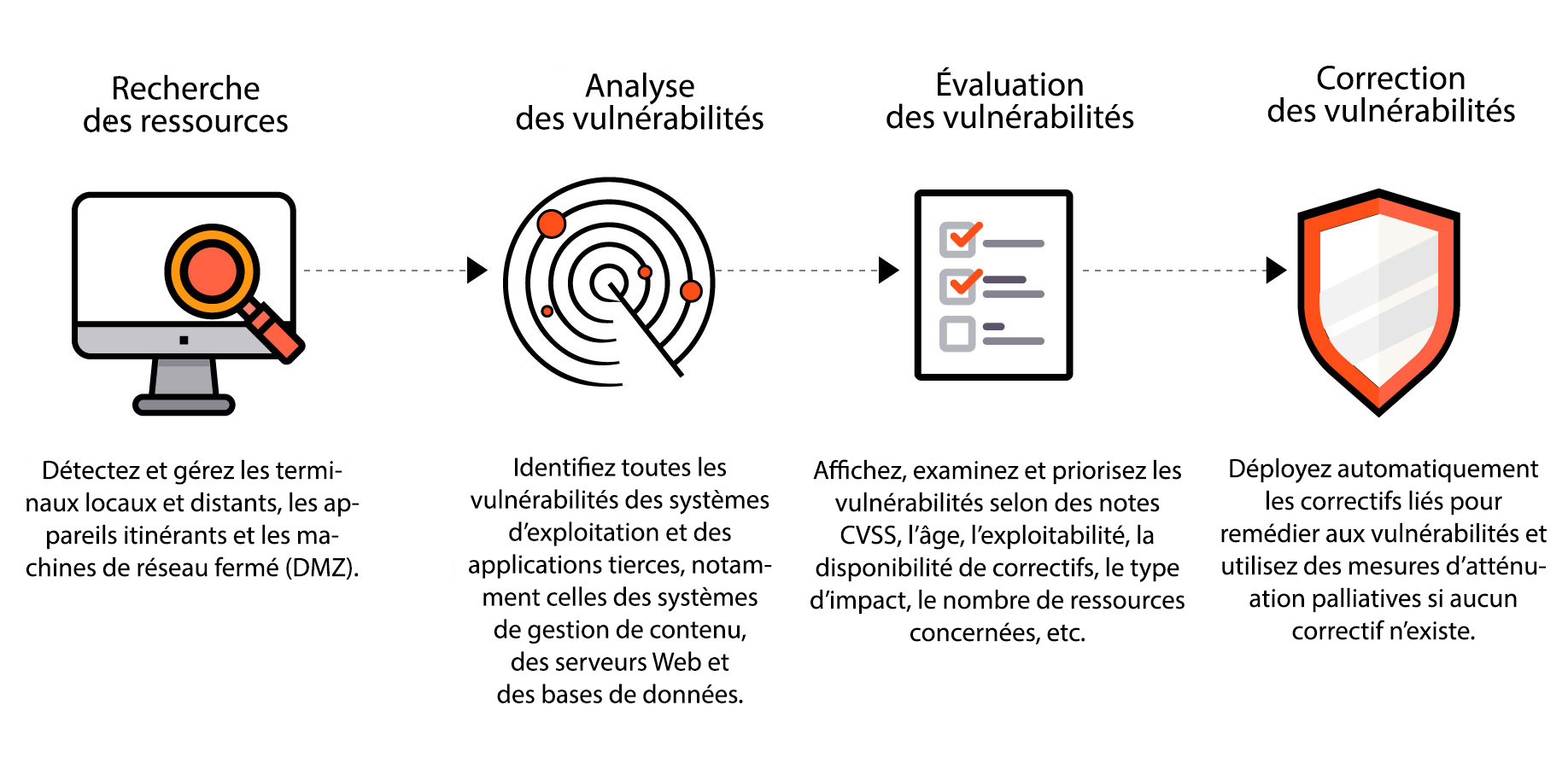

Analyse des vulnérabilités | Outil d'analyse des vulnérabilités - ManageEngine Vulnerability Manager Plus

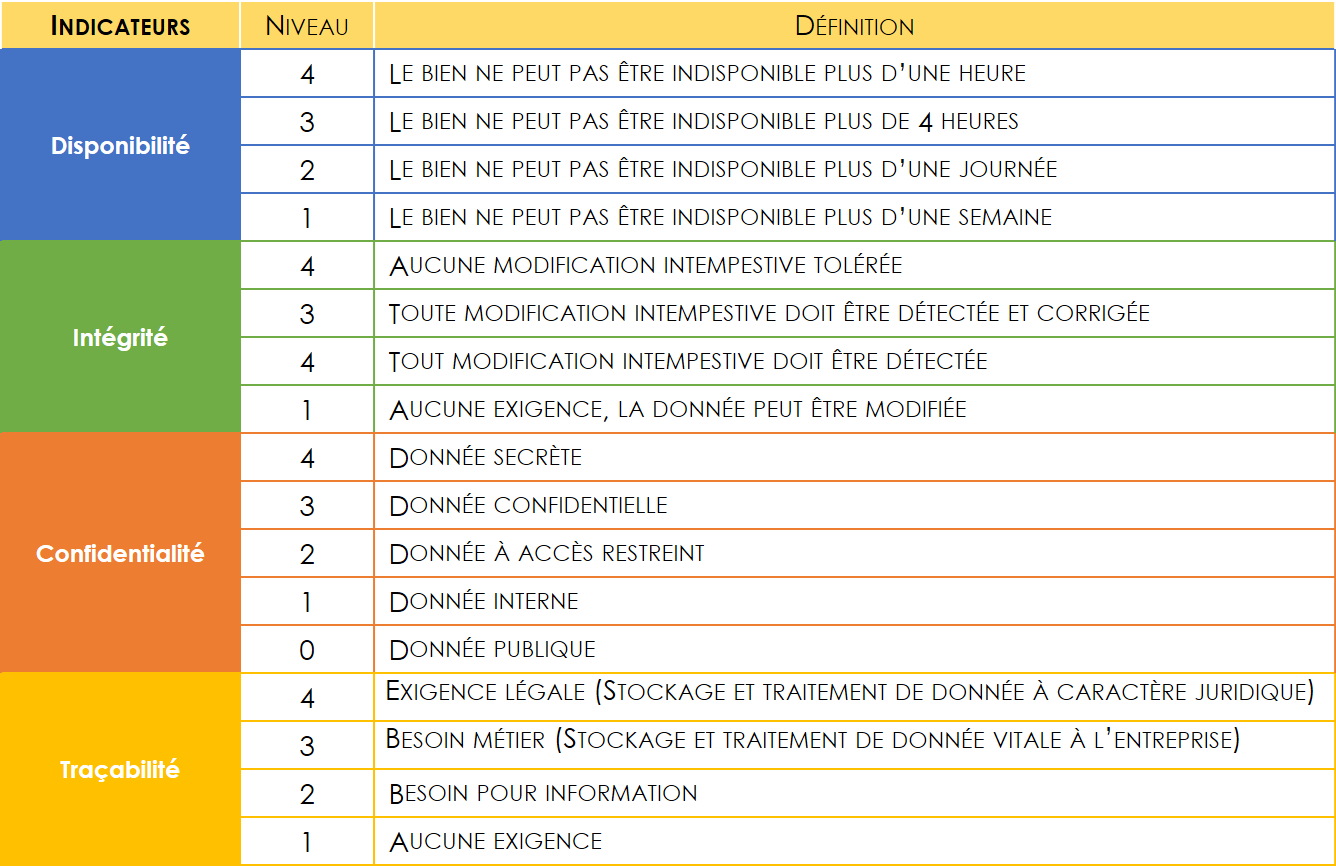

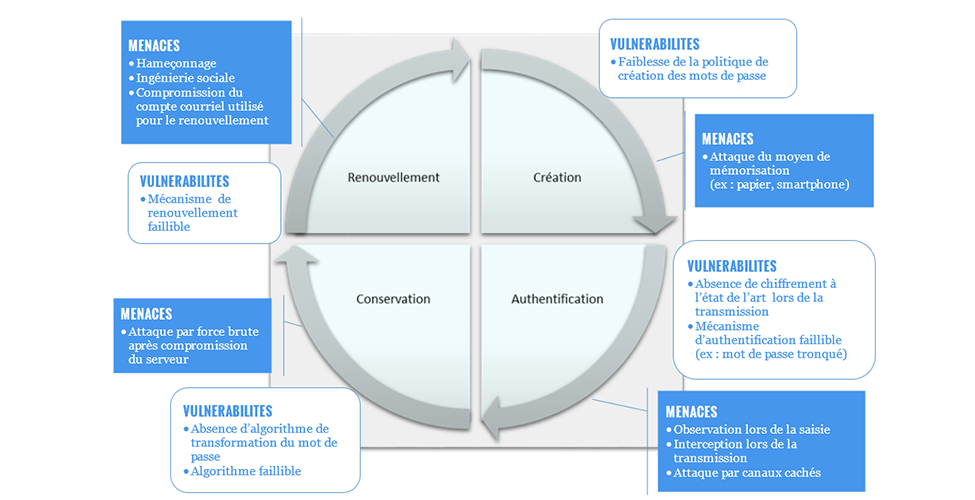

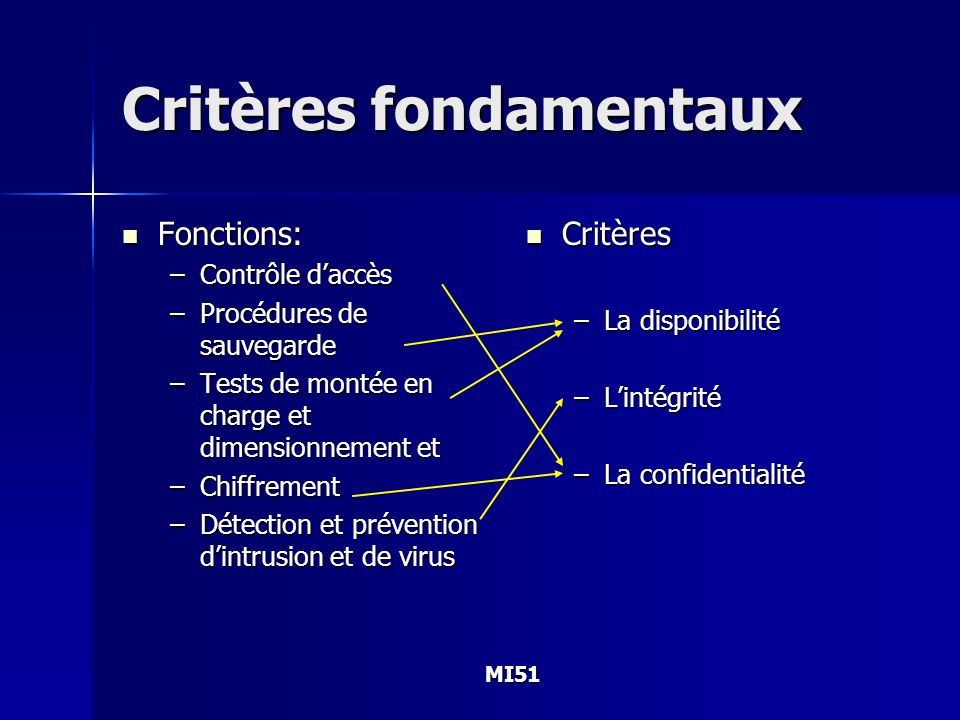

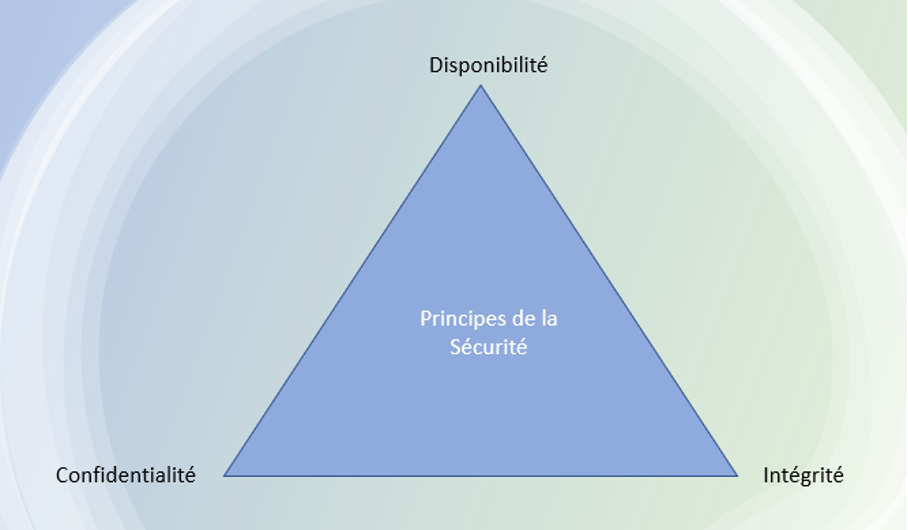

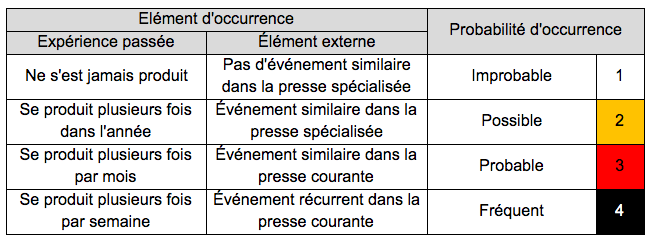

Définissez ce qu'est un risque en sécurité de l'information - Analysez et gérez des risques SI - OpenClassrooms